Son tan importantes para evitar una infección informática, como detenerse ante una señal de stop para evitar un accidente.

Debe saber que el correo electrónico es la principal fuente de infecciones, por tanto:

- Nunca abra archivos sospechosos. Pueden serlo por tener extensiones desconocidas o dobles, tratarse de archivos ejecutables (.exe) o proceder de desconocidos.

- No confíe en los correos electrónicos que proceden de personas desconocidas...

- Tampoco active enlaces de destinatarios desconocidos o correos electrónicos publicitarios que le resulten extraños (en otros idiomas, de empresas con las que nunca ha tenido tratos…).

- Si recibe un correo de alguien conocido, pero desconfía del contenido del correo o le resulta extraño el asunto del mensaje, antes de abrir el adjunto o enlace que incorpore pregunte a su amigo o familiar.

También puede infectarse, además de por correo electrónico, en los chats, programas de mensajería instantánea o de intercambio de archivos.

Aplique también en su navegación habitual las reglas anteriores: fíese únicamente de los archivos y de las personas conocidas o esperadas.

Por último, instale puntualmente las últimas actualizaciones de seguridad de sus programas informáticos habituales, principalmente el navegador de Internet y el sistema operativo.

¿Y los programas antivirus?

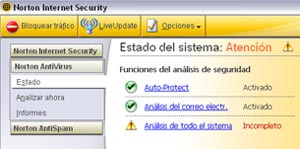

Pues el blindaje del PC con todo tipo de software: firewalls, antivirus, filtros de spam, anti programas espía... siempre ayuda.

Pues el blindaje del PC con todo tipo de software: firewalls, antivirus, filtros de spam, anti programas espía... siempre ayuda.Volviendo al símil con los coches, tener buenos airbags, control de estabilidad y frenos ABS está muy bien. Pero de nada servirá si nos empeñamos en circular en dirección contraria.

Obviamente, cuanto menos avezado en el uso de Internet se sea, más aconsejable resulta recurrir a estas protecciones.

Eso sí, no basta con instalar estos programas y olvidarse, es necesario tenerlos bien configurados y constantemente actualizados.

Y siempre hay que seguir navegando responsablemente.

Conoce a tus enemigos. Hay bacilos de muchos tipos, pero destacan sobre todo tres:

- Virus. Pequeños programas informáticos que se ocultan en el sistema, capaces de multiplicarse e infectar a otros programas. Pueden afectar al correcto funcionamiento del sistema o eliminar archivos. Necesitan un programa anfitrión y no se activarán hasta que alguien los ejecute.

- Gusanos. Éstos no necesitan infectar otros programas para multiplicarse, pues se limitan a realizar copias de sí mismos. Utilizan el correo electrónico para propagarse (capturan la libreta de direcciones).

- Troyanos. Altamente peligroso, se instala en el ordenador para provocar diversos daños o abrir una puerta trasera por la que un extraño pueda colarse desde un ordenador remoto.

ENLACES RELACIONADOS

- Seguridad en la Red, blindar el PC

- Espías en el ordenador, ¿cómo eliminarlos?

- ENCUESTA: ¿Te dan miedo los virus informáticos?

Centro de alerta temprana

Comentarios

Hemos bloqueado los comentarios de este contenido. Sólo se mostrarán los mensajes moderados hasta ahora, pero no se podrán redactar nuevos comentarios.

Consulta los casos en los que 20minutos.es restringirá la posibilidad de dejar comentarios